Информационная опасность

Прекрасная осенняя питерская погода (и это без доли иронии) навевает мысли об отдыхе. А как известно из опытов великого И.М. Сеченова, лучший отдых – это смена деятельности. Благо, специалист по информационной безопасности может «отдохнуть» путем смещения внимания на новый объект исследования.

Путь в офис и наличие первых машин, обслуживающих дорожное покрытие, навеял «объект отдыха».

Вооружившись браузером, можно найти информацию о том, как устроены системы контроля дорожного полотна.

Беглый анализ поисковой выдачи позволил сделать два вывода (которые не стали сюрпризом):

- вендоров таких систем много

- архитектурно можно выделить несколько базовых компонентов:

- центр управления

- подсистема видеонаблюдения

- подсистема метеорологического обеспечения

- подсистема контроля интенсивности дорожного движения

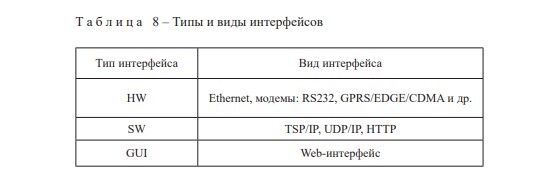

При этом, как оказалось, на сайте Росавтодора есть «Методические рекомендации по созданию системы опытно-экспериментальных полигонов на действующей сети автомобильных дорог Федерального значения для внедрения новых технологий и материалов», в которой перечислены требования к таким системам.

Быстрое пролистывание документа не дало чего-то ценного, но глаз зацепился за таблицу

Наличие требований работы по сети и наличие поддержки протокола HTTPS фактически натолкнуло на очевидное действие – поиск таких систем в Интернете.

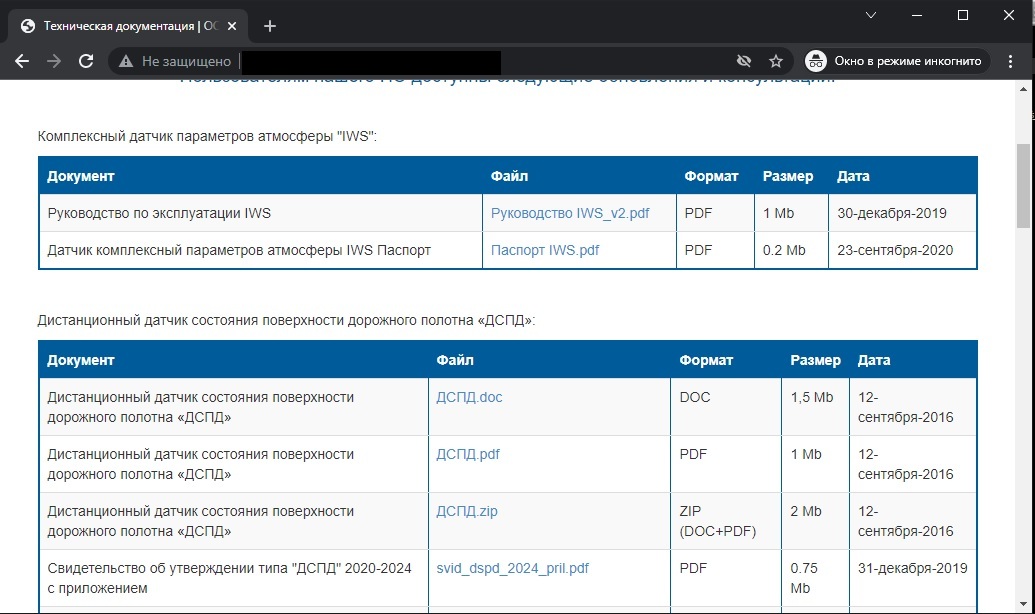

Как известно, Интернет знает все, и недолгие поиски увенчались успехом. На сайте одного из вендоров (имя умолчим, потому что рекламная интеграция не оплачена) находится, казалось бы, безобидный и очевидный раздел: «Документация».

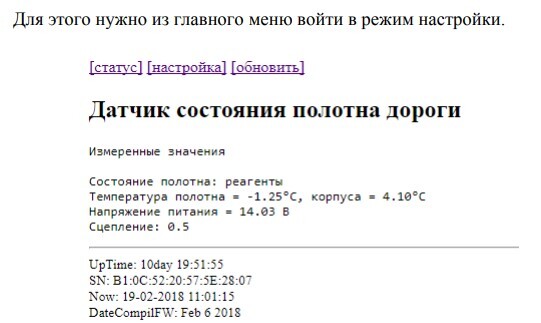

В представленной документации подробно описываются характеристики приборов и о ужас наглядно представлено содержание веб-интерфейсов этих приборов.

Внешний вид интерфейса минималистичен и содержит в себе только … текст. А это значит, что google dorks в помощь (почитать о них можно тут).

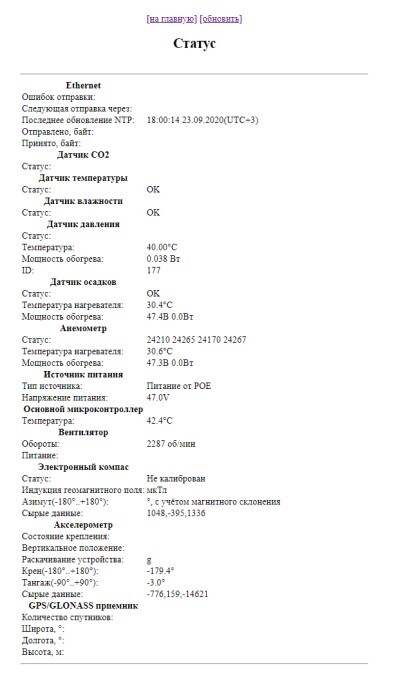

И так, веб-интерфейс приборов содержит много текстовых полей. Попробуем составить запрос и посмотреть на результат.

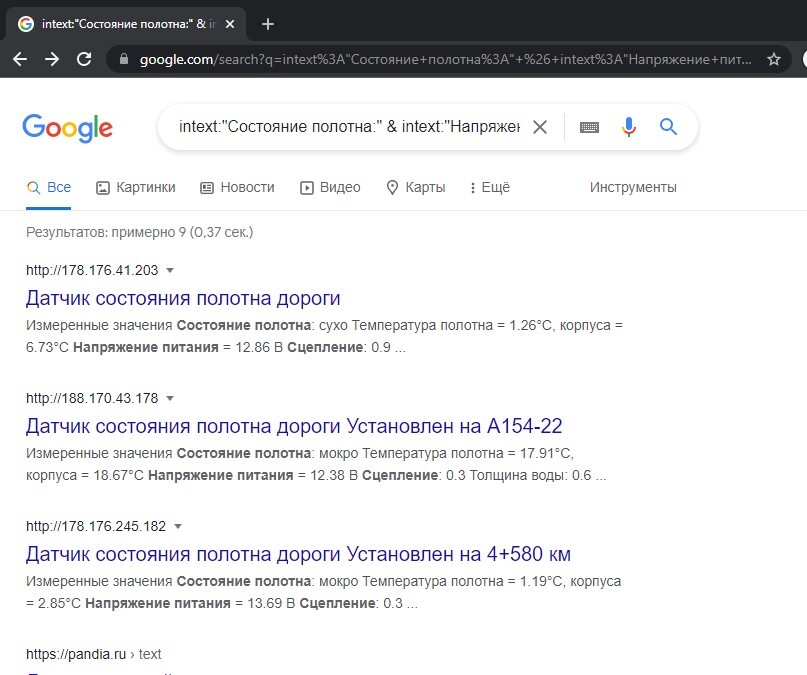

intext:"Состояние полотна:" & intext:"Напряжение питания =" & intext:"сцепление"-filetype:pdf -filetype:doc

И о чудо перед нами предстают интересные результаты. Обратим внимание на то, что google нашел всего 9 результатов (а это значит, что наш запрос достаточно уникален).

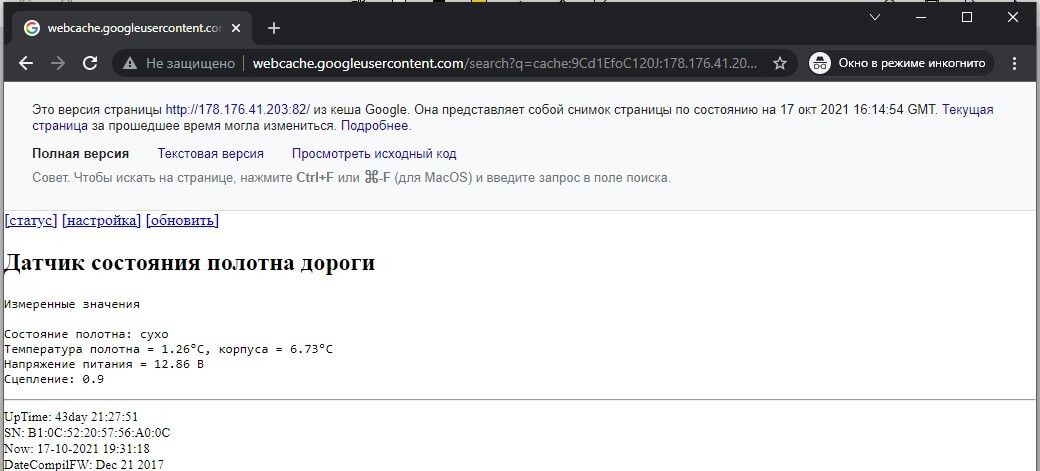

Чтобы ничего не нарушать, воспользуемся возможностями google и посмотрим кэш

Фактически мы получили доступ к реально работающему прибору. А это значит, что и злоумышленник может это сделать.

К чему это может привести?

Как это ни парадоксально, но краткий «отдых» позволяет сделать неутешительный вывод: чем дороги более технологичны (читай безопасны), тем они … опаснее.

Получение несанкционированного доступа даже к отдельному датчику может спровоцировать дезинформирование участников дорожного движения о состоянии дорожного покрытия. Это особенно опасно в межсезонье. А, как известно, зима в нашей стране всегда приходит неожиданно. Вследствие чего большое количество автолюбителей посещают шиномонтаж в самый последний момент.

Представим ситуацию, когда, например, в утренние осенние часы, когда солнце еще радует своими лучами, но зима уже пытается заявить о себе, на дорожном знаке будет неверная информация о температуре дорожного полотна. Результат такой ситуации, к сожалению, может быть крайне негативен.

Кроме того, каждый отдельный датчик является частью системы мониторинга. На основании результатов мониторинга оператор может принять неверное решение и, например, при гололеде вывести на «умный» дорожный знак разрешенную скорость 110 км/ч.

Подведем итого:

- системы мониторинга дорожного покрытия не уникальны

- доступ к таким системам можно осуществить из сети Интернет

Результат такого положения дел может непосредственно сказаться на состоянии безопасности дорожного движения. Этот факт в очередной раз подчеркивает, что обеспечение информационной безопасности - это необходимость. А также важен другой важный тезис: системы автоматизации не должны нести в себе информационную опасность

и мы моментально с вами свяжемся